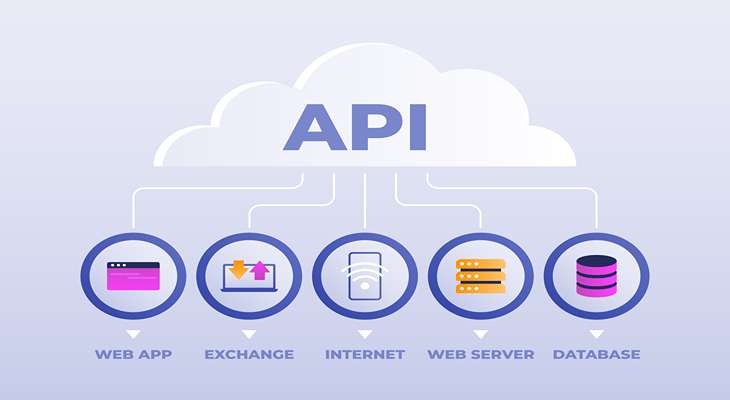

Las API han creado una forma poderosa para que las aplicaciones de software se comuniquen e interactúen. Al mismo tiempo, su facilidad de uso y ubicuidad aumenta los riesgos de seguridad.

Aquí hay cinco riesgos de la integración de API que debe tener en cuenta y cómo reducirlos.

El mundo en evolución de las API

Como gran parte del mundo de la tecnología, el ecosistema API cambia y evoluciona constantemente. A medida que nuevas ideas y enfoques pasan a la vanguardia de los estándares de la industria, también lo hacen los posibles problemas de seguridad.

Con demasiada frecuencia, la seguridad de la API no se considera al evaluar si se deben usar nuevas tecnologías para un proyecto. Solo necesita mirar lo generalizado y creciente. Si bien ofrece muchos beneficios, debido a que los datos están fuera del sitio, crea un nuevo conjunto de vulnerabilidades potenciales. No se puede garantizar la seguridad física y la protección del hardware está limitada debido a la naturaleza remota de los servidores.

Puede reducir el riesgo potencial garantizando copias de seguridad coherentes y utilizando protocolos de seguridad de servidor de nivel superior.

Responsabilidad del desarrollador

Si está utilizando API en sus aplicaciones, gran parte de la responsabilidad de la seguridad recae sobre sus hombros. Esto se debe en parte a la forma en que las API brindan acceso físico, autenticación y otras características.

Para el desarrollador o la empresa que solicita el uso de la API, la creación de conciencia sobre la seguridad para los desarrolladores abarca el manejo correcto de la autorización y la autenticación, y enfatiza la importancia del control de versiones y la gestión de dependencias.

Dado que el diseño de la arquitectura se ha desviado con el tiempo de un modelo interno a centrarse en la dependencia, ha surgido una nueva lista de posibles vulnerabilidades. Si bien es útil para muchas situaciones, como Auth, también puede exponer contraseñas o datos de inicio de sesión y crear la posibilidad de violaciones de seguridad.

Si bien los desarrolladores de API deben usar todos los métodos de seguridad a su disposición, la seguridad se moldea y moldea mejor cuando comienza el servicio.

Falta de límites de usuario final

Las API no son en sí mismas una amenaza para la seguridad.

Tan pronto como un usuario final de la API comienza a extraer datos a través de solicitudes, la seguridad se convierte en un problema. En un esfuerzo por alentar a los usuarios y proporcionar, los desarrolladores a menudo no brindan suficientes límites para limitar los problemas de seguridad de los usuarios finales.

Por ejemplo, si solo permite que los usuarios finales creen contraseñas simples, crea problemas de seguridad que se evitarían con contraseñas más complejas. Esto es especialmente cierto para las aplicaciones móviles, donde la autenticación básica HTTP estándar no es la mejor opción y requiere un enfoque diferente.

Los usuarios finales no suelen operar de forma malintencionada, pero la falta de límites de seguridad invita a problemas imprevistos.

Codificación insuficiente

Si tiene prisa por terminar un proyecto o programa, puede codificar lo suficiente para que sea funcional sin asignar el tiempo suficiente para evaluar y mitigar los posibles problemas de seguridad.

La falta de verificación de tipos, el manejo inadecuado de errores, la vulnerabilidad a las inyecciones de SQL y el manejo ineficiente de desbordamiento de memoria son solo algunos ejemplos de codificación insuficiente que proporciona a los piratas informáticos la información suficiente para infiltrarse y robar grandes cantidades de datos.

Problemas de validación de certificados

Para que el cifrado funcione correctamente, se debe validar su certificado SSL. Sin embargo, los piratas informáticos pueden explotar este proceso con certificados falsos y programas utilizados para obtener contraseñas, nombres de usuario y datos de forma ilegal. Evite los certificados inválidos utilizando autoridades de certificación aceptadas para validar sus certificados. También puede considerar usarlo para agregar una capa adicional de protección.

La seguridad de las API se ha movido a la parte superior de la lista de las principales preocupaciones tanto para los proveedores como para los desarrolladores. Tenga en cuenta estos problemas cuando cree nuevos programas y aplicaciones mediante las API. En su afán por fomentar la adopción y hacer crecer su API, es posible que los proveedores no siempre se centren en la protección de la seguridad. Puede mitigar los riesgos de integración de una API con una planificación adecuada y una mayor conciencia.